2026年1月中旬~2月

本レポートは、上記期間中に日本で公表されたサイバーセキュリティ関連インシデントおよび政策動向を要約したものである。

1. サイバーセキュリティ・インシデント事例まとめ

トレンド1|ランサムウェア

・日本医科大学武蔵小杉病院(2月13日)

院内システムがランサムウェア攻撃を受けた疑いがある。約1万件の患者情報が漏えいしたと報じられている。

日本では、病院は国家のサイバーセキュリティ枠組みにおける重要インフラに指定されている。

・GALA湯沢スキー場(2月12日)

リフト券発券システムに対するランサムウェア攻撃の疑いがあり、最大1,518名分の個人情報が漏えいした可能性がある。本件は、地方の中規模事業者においてもサイバーインシデントが報告されていることを示している。

・オムニバス・ジャパン(2月13日)

2025年12月に初めて検知されたランサムウェア攻撃について、4回目の開示を行った。同社は日本のメディア・エンターテインメント分野で事業を展開している。

・アドバンテスト(2月19日開示)

東京証券取引所プライム市場上場企業であり、半導体検査装置の世界的メーカーであるアドバンテストは、2月15日(日本時間)にランサムウェア攻撃を検知したと報告した。影響範囲および被害状況については現在も調査中である。

・アサヒグループホールディングス(2月18日調査報告)

日本に本社を置く多国籍飲料企業。同社は、2025年9月に初めて開示したランサムウェア攻撃に関する調査結果を公表した。確認された情報漏えい件数は115,513件であった。

・ホソカワミクロン(2月2日検知/2月20日公表確認)

サイバー攻撃の可能性を確認。ランサムウェアグループが30GBのデータ窃取を主張し、その一部が実際に公開されたことが確認された。

>背景

被害組織は、医療、製造業、半導体サプライチェーン、レジャーサービス、メディアなど多岐にわたる。日本の企業構造は中堅企業が多く、かつグローバルに統合された製造業が複雑なサプライチェーンの中で事業を行っている点が特徴である。本期間中の開示は、分野横断的にランサムウェア被害が継続していることを示している。

トレンド2|クラウドおよびアクセス管理関連インシデント

株式会社マイナビ(2月12日):大手就職情報プラットフォームで利用していたクラウドサービスへの不正アクセス。

サイバーエージェント(2月12日):クラウド設定の誤りにより、利用者間で意図しないデータ閲覧が可能な状態となっていた。

株式会社シーエーシー(2月12日):助成金・寄付金管理システムへの不正アクセス。

株式会社シンシア(1月下旬):外部からの不正なシステムアクセスを確認。

>背景

日本ではこの10年でクラウド導入が加速し、とりわけ大企業やデジタルサービス事業者での利用が進んでいる。本期間中の複数の事案は、クラウド環境への外部不正アクセス、または内部設定ミスに起因している。他国と同様、責任共有モデル(shared responsibility model)に基づく運用上の課題が継続している。

トレンド3|内部関係者関連インシデント

日本出版販売株式会社(Nippan)(2月13日):元従業員が社内メールを外部へ転送。

製造業関連逮捕事案(2月11日):広島県警が、技術図面を外部媒体に複製した疑いで元従業員を逮捕。

第一生命保険グループ(2月12日):出向者に関連する情報管理上の問題。

日本航空手荷物配送サービス(2月10日開示/2月20日訂正):当初は不正アクセスの疑いとして公表されたが、その後の調査で委託業者による誤操作およびログ改変と判明。データ流出は確認されなかった。

>背景

日本の企業エコシステムは、広範な下請構造、出向慣行、グループ会社ネットワークによって特徴づけられる。本期間中の複数の事案では、元従業員や委託業者など正規のアクセス権を有する者が関与していた。法執行機関は、技術情報の持ち出し事案について引き続き捜査を進めている。

トレンド4|AI関連動向

2025年、日本の警察は、不正アクセスツールの開発に生成AIツールを使用したとされる未成年者を逮捕した。

2025年8月、欧州のセキュリティ企業ESETは、外部AIサービスへのリアルタイムクエリを組み込んだマルウェアの亜種を公表した。

独立行政法人情報処理推進機構(IPA)は、年次報告「情報セキュリティ10大脅威2026」にAI関連のサイバー脅威を掲載した――攻撃手段としてのAIに対する行政機関の認識が高まっていることを示している。

>背景

日本の当局および業界団体は、犯罪捜査や脅威分析の文脈でAI支援型手法に言及し始めている。IPAがAI関連リスクを取り上げたことは、生成AIの悪用可能性に対する制度的認識の高まりを反映している。

2. 政策動向

・重要電子計算機に対する不正な行為による被害の防止に関する法律(能動的サイバー防御法制)

2025年5月16日成立・5月23日公布。公布から1年6カ月以内(2026年11月まで)に段階的に施行され、本格運用は2027年度を目途とする。攻撃の予兆を平時から検知・対処可能とする法的権限を拡大するもの。警察庁が初動対応を担い、外国勢力等による高度・組織的攻撃には首相命令・防衛相指揮の下で自衛隊も加わる体制を想定。

・国家サイバーセキュリティ戦略

官民の情報共有、攻撃予兆の早期検知、重要インフラ分野横断的な連携を重視。2025年7月1日にNISCを改組して設置されたNCO(国家サイバー統括室)が中核的調整機能を担う。なお「脅威ハンティング」は法令上の用語ではなく、正式には通信情報の監視・分析による攻撃予兆検知として規定されている。

・ITベンダー責任ガイドライン

政府・重要インフラ事業者とITサービス提供者の間におけるサイバーセキュリティ上の役割分担の明確化を目的としたガイドラインを2025年度中に策定する方針。2025年10月に「サイバーインフラ事業者に求められる役割等に関するガイドライン(案)」がパブリックコメントに付されており、策定作業が進行中。「ITベンダー責任ガイドライン」は通称。

・JC-STAR IoTセキュリティラベリング制度

2025年3月25日運用開始。★1〜★4の4段階評価。2025年11月の日英覚書に基づき、2026年1月1日より★1取得製品が英国PSTI法の技術基準に適合しているとみなされる(相互承認対象は★1のみ)。米国・EU・シンガポール等とも協議継続中。

・スパイ防止法制(インテリジェンス・スパイ防止関連法制)

2025年10月の自民・維新連立合意書に「速やかな法案策定・成立」が明記。2026年衆院選後も同連立が継続し、高市首相が早期制定への意欲を表明、2026年2月に政府が検討開始を公式確認。今夏の有識者会議設置が報じられているが、法整備の時期は未定で立法作業は初期段階。なお防衛・外交秘密や外国代理人登録制度なども含む包括的な法制であり、「経済スパイ対策」に限定されるものではない。

>背景

日本はこれまで憲法上の通信の秘密等との整合性を重視し、サイバー空間での法的措置に比較的慎重な姿勢をとってきた。能動的サイバー防御は、その枠組みの中での法定権限の大きな転換を意味する。上記の複数施策は段階的実施または政策協議の途上にある。

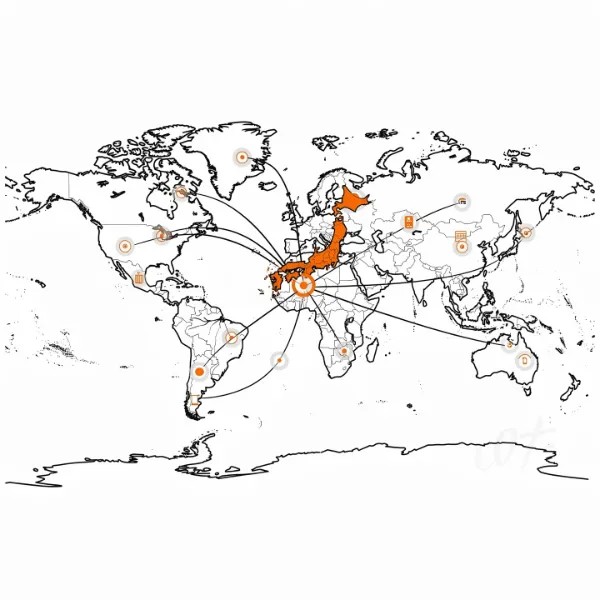

3. 国際協力

日米間のサイバー演習および政策調整(Japan-U.S. Cyber Defense Policy Working Group等)の継続

QUADサイバーセキュリティ作業部会を通じた能力構築・情報共有・共同演習

JC-STARの英国との相互承認(★1、2026年1月発効)

NATOとのサイバー協力(Locked Shields演習参加、ITPP枠組みにおけるサイバー重点化)

EUおよびASEANとのサイバーセキュリティ分野での連携継続

>背景

日本のサイバー政策における国際協力は、大きく二つの軸で展開されている。一つは米国・EU・NATOとの規制調和・相互承認を重視した枠組みであり、もう一つはQUAD・ASEANを通じたアジア太平洋地域への能力構築・情報共有・共同演習を主軸とした連携である。JC-STARをめぐっては英国との相互承認が実現し、シンガポールをはじめとする地域諸国との交渉も継続中であるが、欧米との規制調和と比較すると、地域における取り組みはなお発展途上にある。これらの動きは全体として、デジタルセキュリティ基準の相互運用性向上を志向する広範な国際潮流の一環をなしている。

全体概況

2026年1月中旬から2月にかけて公表されたインシデントは複数のセクターおよび多様な組織類型にわたっており、同時期の政策動向は日本のサイバーセキュリティガバナンス枠組みの継続的な拡充を示している。施行上の重要マイルストーンは2026年末まで続く。

本情報は、2026年2月28日時点で公開されている情報に基づいています。

JICSS特別編集:専門家寄稿コメント

ネイト・スナイダー(JICSS特別顧問)

グローバル知見の「動員」:日本の独自性を貫くサイバー戦略

私はオバマ=バイデン政権およびバイデン=ハリス政権において、国家安全保障分野の上級職を務めた。その任において、外国・国内テロ組織による技術を悪用した攻撃、重要インフラの防護、そして絶えず変化する安全保障環境の中で脅威を特定・軽減するための同盟国支援まで、広範な課題に対処してきた。

この経験を通じて痛感したのは、「適応こそが不可欠である」という一点に尽きる。動的かつ非対称な環境を継続的に評価し、時に困難な決断を下し、既存の枠組みから踏み出し、制度化された慣行に問いを投げかけ、従来であれば想定されなかった相手と協力関係を築いてきた。失敗もあったが、それもまた学習と進化の一部であった。日本にとって重要な転換点ともいえるこの時期にJICSSへ参画したことは、そうした経験を信頼する同盟国のために生かす機会として、私自身にとって大きな意味を持つ。

2025年にJICSSへ加わって以降、日本のサイバーセキュリティ環境に深く関与してきた。JICSSが行うニュースのキュレーションと分析が示すとおり、2026年に入りセキュリティインシデントの発生頻度と影響度はともに増大している。こうした環境の下で、価値ある情報と洞察を体系的に整理・発信することには特別な意義がある。私はこの取り組みを、読者・購読者・会員との建設的な対話を深める場と位置づけている。

日本は歴史的に、外来の革新を自国の文脈に適合させ、磨き上げ、独自の水準へと昇華させる能力において卓越してきた。しかし今日のサイバーセキュリティ上の課題は、従来型の制度や意思決定の速度を上回る速さで進化している。重要インフラの脆弱性、中国・北朝鮮・ロシアによる国家的脅威、そして消費者から政府機関に至るまで影響を及ぼす地域安全保障上のリスクは、いずれも現実的かつ増大傾向にある。

明治期の近代化や戦後の高度成長が示すとおり、日本の大きな変革は世界の知見と日本自身の指導力とが結びついたときに実現してきた。日本は自らの特質を手放すのではなく、それを基盤として外部の知見を取り込み、独自の発展モデルを構築してきた。JICSSの取り組みも、その延長線上にある。

JICSSの使命は明確であり、かつ緊急性を帯びている。日本の政策担当者や産業界のリーダーと連携し、世界水準に達しながらも日本の文化・価値観に根差したサイバーセキュリティの解決策を構築すること。外国モデルをそのまま移植するのではなく、世界で蓄積された最良の知見を、日本の安全とレジリエンスの強化という目的に沿って動員することが、私たちの立場である。

今日、長年支配的であった規範や通念は急速に変容している。攻撃対象領域は拡大し、手法は高度化し、新たな脅威が次々と現れる一方で、新たな協力の機会も生まれている。この変化を受動的に受け止めるのではなく、主体的に形作る側に立つことが求められている。

本稿はその取り組みの序章に過ぎない。分析・情報・専門的知見・対話の場を継続的に提示しながら、JICSSコミュニティの一員として読者とともに前進していく所存である。

免責事項

本レポートは2026年2月28日時点で公開されている情報に基づいて作成したものである。調査および政策検討の進展により内容が変更される可能性がある。本資料は情報提供のみを目的とする。